ACL配置大全及命令,ACL配置命令

本作品内容为ACL配置大全及命令,格式为 doc ,大小 1770024 KB ,页数为 27页

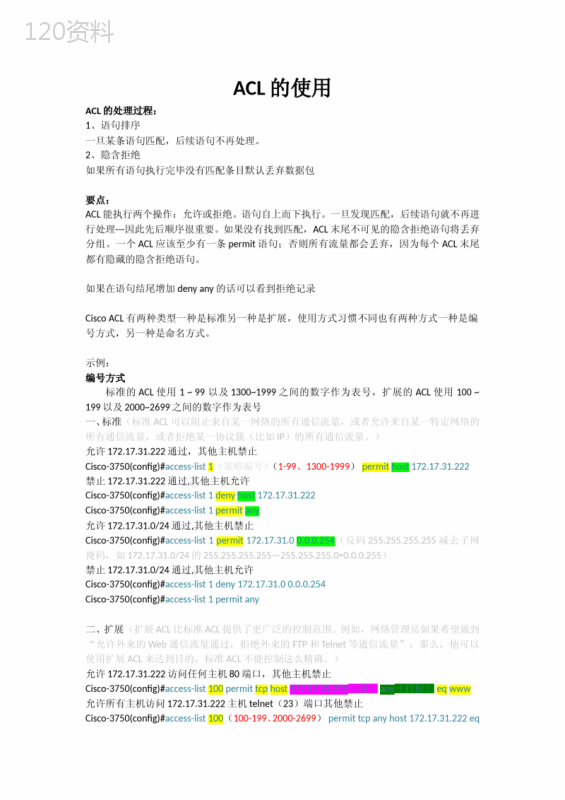

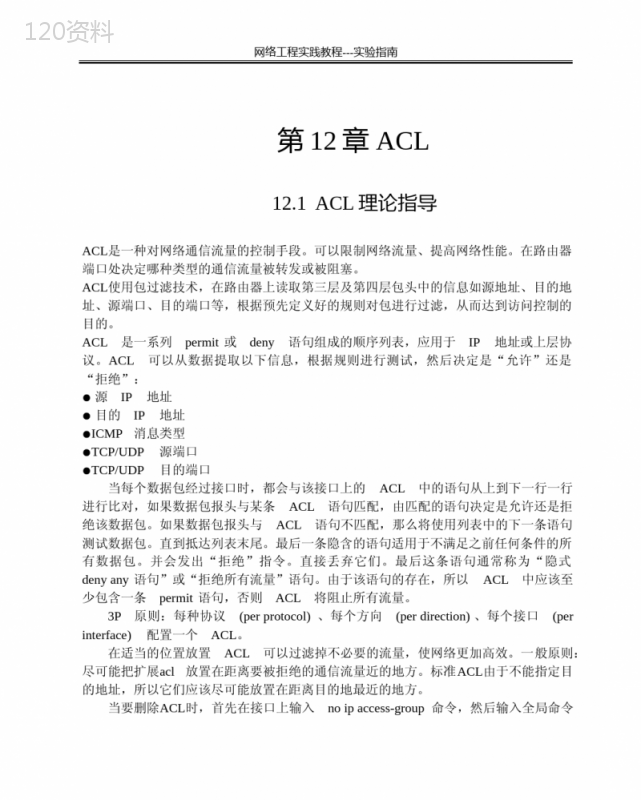

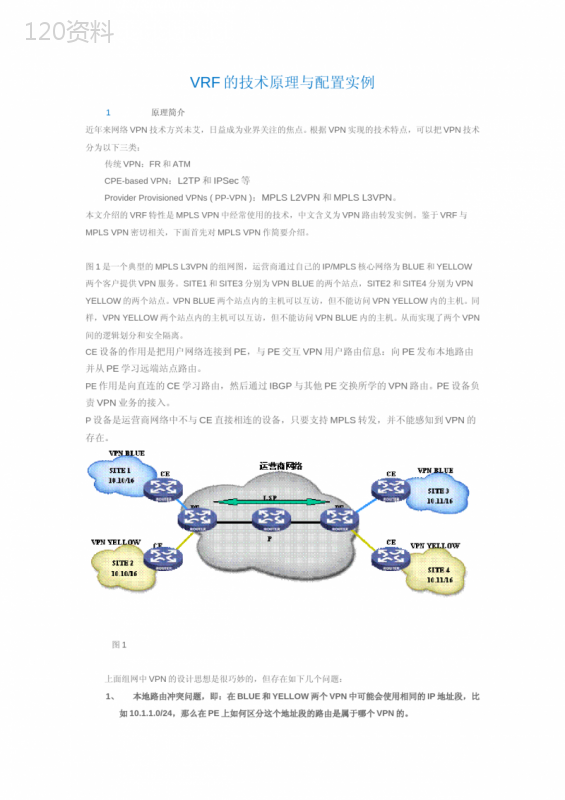

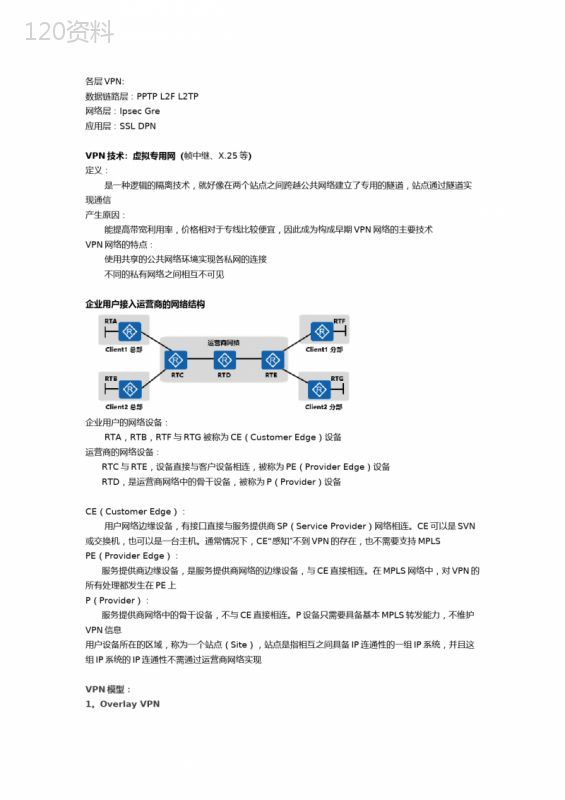

('ACL的使用ACL的处理过程:1、语句排序一旦某条语句匹配,后续语句不再处理。2、隐含拒绝如果所有语句执行完毕没有匹配条目默认丢弃数据包要点:ACL能执行两个操作:允许或拒绝。语句自上而下执行。一旦发现匹配,后续语句就不再进行处理---因此先后顺序很重要。如果没有找到匹配,ACL末尾不可见的隐含拒绝语句将丢弃分组。一个ACL应该至少有一条permit语句;否则所有流量都会丢弃,因为每个ACL末尾都有隐藏的隐含拒绝语句。如果在语句结尾增加denyany的话可以看到拒绝记录CiscoACL有两种类型一种是标准另一种是扩展,使用方式习惯不同也有两种方式一种是编号方式,另一种是命名方式。示例:编号方式标准的ACL使用1~99以及1300~1999之间的数字作为表号,扩展的ACL使用100~199以及2000~2699之间的数字作为表号一、标准(标准ACL可以阻止来自某一网络的所有通信流量,或者允许来自某一特定网络的所有通信流量,或者拒绝某一协议簇(比如IP)的所有通信流量。)允许172.17.31.222通过,其他主机禁止Cisco-3750(config)#access-list1(策略编号)(1-99、1300-1999)permithost172.17.31.222禁止172.17.31.222通过,其他主机允许Cisco-3750(config)#access-list1denyhost172.17.31.222Cisco-3750(config)#access-list1permitany允许172.17.31.0/24通过,其他主机禁止Cisco-3750(config)#access-list1permit172.17.31.00.0.0.254(反码255.255.255.255减去子网掩码,如172.17.31.0/24的255.255.255.255—255.255.255.0=0.0.0.255)禁止172.17.31.0/24通过,其他主机允许Cisco-3750(config)#access-list1deny172.17.31.00.0.0.254Cisco-3750(config)#access-list1permitany二、扩展(扩展ACL比标准ACL提供了更广泛的控制范围。例如,网络管理员如果希望做到“允许外来的Web通信流量通过,拒绝外来的FTP和Telnet等通信流量”,那么,他可以使用扩展ACL来达到目的,标准ACL不能控制这么精确。)允许172.17.31.222访问任何主机80端口,其他主机禁止Cisco-3750(config)#access-list100permittcphost172.17.31.222(源)any(目标)eqwww允许所有主机访问172.17.31.222主机telnet(23)端口其他禁止Cisco-3750(config)#access-list100(100-199、2000-2699)permittcpanyhost172.17.31.222eq23接口应用(入方向)(所有ACL只有应用到接口上才能起作用)Cisco-3750(config)#intg1/0/1Cisco-3750(config-if)#ipaccess-group1in(出方向out)命名方式一、标准建立标准ACL命名为test、允许172.17.31.222通过,禁止172.17.31.223通过,其他主机禁止Cisco-3750(config)#ipaccess-liststandardtestCisco-3750(config-std-nacl)#permithost172.17.31.222Cisco-3750(config-std-nacl)#denyhost172.17.31.223建立标准ACL命名为test、禁止172.17.31.223通过,允许其他所有主机。Cisco-3750(config)#ipaccess-liststandardtestCisco-3750(config-std-nacl)#denyhost172.17.31.223Cisco-3750(config-std-nacl)#permitany二、扩展建立扩展ACL命名为test1,允许172.17.31.222访问所有主机80端口,其他所有主机禁止Cisco-3750(config)#ipaccess-listextendedtest1Cisco-3750(config-ext-nacl)#permittcphost172.17.31.222anyeqwww建立扩展ACL命名为test1,禁止所有主机访问172.17.31.222主机telnet(23)端口,但允许访问其他端口Cisco-3750(config)#ipaccess-listextendedtest1Cisco-3750(config-ext-nacl)#denytcpanyhost172.17.31.222eq23Cisco-3750(config-ext-nacl)#permittcpanyany接口应用(入方向)(所有ACL只有应用到接口上才能起作用)Cisco-3750(config)#intg1/0/1Cisco-3750(config-if)#ipaccess-grouptestin(出方向out)接口应用原则标准ACL,的应用靠近目标地址扩展ACL,的应用靠近源地址网上资料:CiscoACL原理及配置详解什么是ACL?访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。访问控制列表使用原则由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。1、最小特权原则只给受控对象完成任务所必须的最小的权限。也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。2、最靠近受控对象原则所有的网络层访问权限控制。也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。3、默认丢弃原则在CISCO路由交换设备中默认最后一句为ACL中加入了DENYANYANY,也就是丢弃所有不符合条件的数据包。这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。标准访问列表:访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL标准访问控制列表的格式访问控制列表ACL分很多种,不同场合应用不同种类的ACL。其中最简单的就是标准访问控制列表,他是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL。标准访问控制列表是最简单的ACL。它的具体格式如下:access-listACL号permitdenyhostip地址例如:access-list10denyhost192.168.1.1这句命令是将所有来自192.168.1.1地址的数据包丢弃。当然我们也可以用网段来表示,对某个网段进行过滤。命令如下:access-list10deny192.168.1.00.0.0.255通过上面的配置将来自192.168.1.0/24的所有计算机数据包进行过滤丢弃。为什么后头的子网掩码表示的是0.0.0.255呢?这是因为CISCO规定在ACL中用反向掩玛表示子网掩码,反向掩码为0.0.0.255的代表他的子网掩码为255.255.255.0。小提示:对于标准访问控制列表来说,默认的命令是HOST,也就是说access-list10deny192.168.1.1表示的是拒绝192.168.1.1这台主机数据包通讯,可以省去我们输入host命令。标准访问控制列表实例一我们采用如图所示的网络结构。路由器连接了二个网段,分别为172.16.4.0/24,172.16.3.0/24。在172.16.4.0/24网段中有一台服务器提供WWW服务,IP地址为172.16.4.13。实例1:禁止172.16.4.0/24网段中除172.16.4.13这台计算机访问172.16.3.0/24的计算机。172.16.4.13可以正常访问172.16.3.0/24。路由器配置命令access-list1permithost172.16.4.13设置ACL,容许172.16.4.13的数据包通过。access-list1denyany设置ACL,阻止其他一切IP地址进行通讯传输。inte1进入E1端口。ipaccess-group1in将ACL1宣告。经过设置后E1端口就只容许来自172.16.4.13这个IP地址的数据包传输出去了。来自其他IP地址的数据包都无法通过E1传输。小提示:由于CISCO默认添加了DENYANY的语句在每个ACL中,所以上面的access-list1denyany这句命令可以省略。另外在路由器连接网络不多的情况下也可以在E0端口使用ipaccess-group1out命令来宣告,宣告结果和上面最后两句命令效果一样。标准访问控制列表实例二配置任务:禁止172.16.4.13这个计算机对172.16.3.0/24网段的访问,而172.16.4.0/24中的其他计算机可以正常访问。路由器配置命令:access-list1denyhost172.16.4.13设置ACL,禁止172.16.4.13的数据包通过access-list1permitany设置ACL,容许其他地址的计算机进行通讯inte1进入E1端口ipaccess-group1in将ACL1宣告,同理可以进入E0端口后使用ipaccess-group1out来完成宣告。配置完毕后除了172.16.4.13其他IP地址都可以通过路由器正常通讯,传输数据包。总结:标准ACL占用路由器资源很少,是一种最基本最简单的访问控制列表格式。应用比较广泛,经常在要求控制级别较低的情况下使用。如果要更加复杂的控制数据包的传输就需要使用扩展访问控制列表了,他可以满足我们到端口级的要求。扩展访问控制列表:上面我们提到的标准访问控制列表是基于IP地址进行过滤的,是最简单的ACL。那么如果我们希望将过滤细到端口怎么办呢?或者希望对数据包的目的地址进行过滤。这时候就需要使用扩展访问控制列表了。使用扩展IP访问列表可以有效的容许用户访问物理LAN而并不容许他使用某个特定服务(例如WWW,FTP等)。扩展访问控制列表使用的ACL号为100到199。扩展访问控制列表的格式刚刚我们提到了标准访问控制列表,他是基于IP地址进行过滤的,是最简单的ACL。那么如果我们希望将过滤细到端口怎么办呢?或者希望对数据包的目的地址进行过滤。这时候就需要使用扩展访问控制列表了。使用扩展IP访问列表可以有效的容许用户访问物理LAN而并不容许他使用某个特定服务(例如WWW,FTP等)。扩展访问控制列表使用的ACL号为100到199。扩展访问控制列表的格式:扩展访问控制列表是一种高级的ACL,配置命令的具体格式如下:access-listACL号[permitdeny][协议][定义过滤源主机范围][定义过滤源端口][定义过滤目的主机访问][定义过滤目的端口]例如:access-list101denytcpanyhost192.168.1.1eqwww这句命令是将所有主机访问192.168.1.1这个地址网页服务(WWW)TCP连接的数据包丢弃。小提示:同样在扩展访问控制列表中也可以定义过滤某个网段,当然和标准访问控制列表一样需要我们使用反向掩码定义IP地址后的子网掩码。扩展访问控制列表实例采用如图所示的网络结构。路由器连接了二个网段,分别为172.16.4.0/24,172.16.3.0/24。在172.16.4.0/24网段中有一台服务器提供WWW服务,IP地址为172.16.4.13。配置任务:禁止172.16.3.0的计算机访问172.16.4.0的计算机,包括那台服务器,不过惟独可以访问172.16.4.13上的WWW服务,而其他服务不能访问。路由器配置命令:access-list101permittcpany172.16.4.130.0.0.0eqwww设置ACL101,容许源地址为任意IP,目的地址为172.16.4.13主机的80端口即WWW服务。由于CISCO默认添加DENYANY的命令,所以ACL只写此一句即可。inte1进入E1端口ipaccess-group101out将ACL101宣告出去设置完毕后172.16.3.0的计算机就无法访问172.16.4.0的计算机了,就算是服务器172.16.4.13开启了FTP服务也无法访问,惟独可以访问的就是172.16.4.13的WWW服务了。而172.16.4.0的计算机访问172.16.3.0的计算机没有任何问题。扩展ACL有一个最大的好处就是可以保护服务器,例如很多服务器为了更好的提供服务都是暴露在公网上的,这时为了保证服务正常提供所有端口都对外界开放,很容易招来黑客和病毒的攻击,通过扩展ACL可以将除了服务端口以外的其他端口都封锁掉,降低了被攻击的机率。如本例就是仅仅将80端口对外界开放。总结:扩展ACL功能很强大,他可以控制源IP,目的IP,源端口,目的端口等,能实现相当精细的控制,扩展ACL不仅读取IP包头的源地址/目的地址,还要读取第四层包头中的源端口和目的端口的IP。不过他存在一个缺点,那就是在没有硬件ACL加速的情况下,扩展ACL会消耗大量的路由器CPU资源。所以当使用中低档路由器时应尽量减少扩展ACL的条目数,将其简化为标准ACL或将多条扩展ACL合一是最有效的方法。基于名称的访问控制列表不管是标准访问控制列表还是扩展访问控制列表都有一个弊端,那就是当设置好ACL的规则后发现其中的某条有问题,希望进行修改或删除的话只能将全部ACL信息都删除。也就是说修改一条或删除一条都会影响到整个ACL列表。这一个缺点影响了我们的工作,为我们带来了繁重的负担。不过我们可以用基于名称的访问控制列表来解决这个问题。一、基于名称的访问控制列表的格式:ipaccess-list[standardextended][ACL名称]例如:ipaccess-liststandardsofter就建立了一个名为softer的标准访问控制列表。二、基于名称的访问控制列表的使用方法:当我们建立了一个基于名称的访问列表后就可以进入到这个ACL中进行配置了。例如我们添加三条ACL规则permit1.1.1.10.0.0.0permit2.2.2.20.0.0.0permit3.3.3.30.0.0.0如果我们发现第二条命令应该是2.2.2.1而不是2.2.2.2,如果使用不是基于名称的访问控制列表的话,使用nopermit2.2.2.20.0.0.0后整个ACL信息都会被删除掉。正是因为使用了基于名称的访问控制列表,我们使用nopermit2.2.2.20.0.0.0后第一条和第三条指令依然存在。总结:如果设置ACL的规则比较多的话,应该使用基于名称的访问控制列表进行管理,这样可以减轻很多后期维护的工作,方便我们随时进行调整ACL规则。反向访问控制列表:我们使用访问控制列表除了合理管理网络访问以外还有一个更重要的方面,那就是防范病毒,我们可以将平时常见病毒传播使用的端口进行过滤,将使用这些端口的数据包丢弃。这样就可以有效的防范病毒的攻击。不过即使再科学的访问控制列表规则也可能会因为未知病毒的传播而无效,毕竟未知病毒使用的端口是我们无法估计的,而且随着防范病毒数量的增多会造成访问控制列表规则过多,在一定程度上影响了网络访问的速度。这时我们可以使用反向控制列表来解决以上的问题。反向访问控制列表的用途及格式一、反向访问控制列表的用途反向访问控制列表属于ACL的一种高级应用。他可以有效的防范病毒。通过配置反向ACL可以保证AB两个网段的计算机互相PING,A可以PING通B而B不能PING通A。说得通俗些的话就是传输数据可以分为两个过程,首先是源主机向目的主机发送连接请求和数据,然后是目的主机在双方建立好连接后发送数据给源主机。反向ACL控制的就是上面提到的连接请求。二、反向访问控制列表的格式反向访问控制列表格式非常简单,只要在配置好的扩展访问列表最后加上established即可。我们还是通过实例为大家讲解。采用如图所示的网络结构。路由器连接了二个网段,分别为172.16.4.0/24,172.16.3.0/24。在172.16.4.0/24网段中的计算机都是服务器,我们通过反向ACL设置保护这些服务器免受来自172.16.3.0这个网段的病毒攻击。配置实例:禁止病毒从172.16.3.0/24这个网段传播到172.16.4.0/24这个服务器网段。路由器配置命令:access-list101permittcp172.16.3.00.0.0.255172.16.4.00.0.0.255established定义ACL101,容许所有来自172.16.3.0网段的计算机访问172.16.4.0网段中的计算机,前提是TCP连接已经建立了的。当TCP连接没有建立的话是不容许172.16.3.0访问172.16.4.0的。inte1进入E1端口ipaccess-group101out将ACL101宣告出去设置完毕后病毒就不会轻易的从172.16.3.0传播到172.16.4.0的服务器区了。因为病毒要想传播都是主动进行TCP连接的,由于路由器上采用反向ACL禁止了172.16.3.0网段的TCP主动连接,因此病毒无法顺利传播。小提示:检验反向ACL是否顺利配置的一个简单方法就是拿172.16.4.0里的一台服务器PING在172.16.3.0中的计算机,如果可以PING通的话再用172.16.3.0那台计算机PING172.16.4.0的服务器,PING不通则说明ACL配置成功。通过上文配置的反向ACL会出现一个问题,那就是172.16.3.0的计算机不能访问服务器的服务了,假如图中172.16.4.13提供了WWW服务的话也不能正常访问。解决的方法是在ESTABLISHED那句前头再添加一个扩展ACL规则,例如:access-list101permittcp172.16.3.00.0.0.255172.16.4.130.0.0.0eqwww这样根据“最靠近受控对象原则”即在检查ACL规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。172.16.3.0的计算机就可以正常访问该服务器的WWW服务了,而下面的ESTABLISHED防病毒命令还可以正常生效。笔者所在公司就使用的这种反向ACL的方式进行防病毒的,运行了一年多效果很不错,也非常稳定。基于时间的访问控制列表:上面我们介绍了标准ACL与扩展ACL,实际上我们数量掌握了这两种访问控制列表就可以应付大部分过滤网络数据包的要求了。不过实际工作中总会有人提出这样或那样的苛刻要求,这时我们还需要掌握一些关于ACL的高级技巧。基于时间的访问控制列表就属于高级技巧之一。一、基于时间的访问控制列表用途:可能公司会遇到这样的情况,要求上班时间不能上QQ,下班可以上或者平时不能访问某网站只有到了周末可以。对于这种情况仅仅通过发布通知规定是不能彻底杜绝员工非法使用的问题的,这时基于时间的访问控制列表应运而生。二、基于时间的访问控制列表的格式:基于时间的访问控制列表由两部分组成,第一部分是定义时间段,第二部分是用扩展访问控制列表定义规则。这里我们主要讲解下定义时间段,具体格式如下:time-range时间段名称absolutestart[小时:分钟][日月年][end][小时:分钟][日月年]例如:time-rangesofterabsolutestart0:001may2005end12:001june2005意思是定义了一个时间段,名称为softer,并且设置了这个时间段的起始时间为2005年5月1日零点,结束时间为2005年6月1日中午12点。我们通过这个时间段和扩展ACL的规则结合就可以指定出针对自己公司时间段开放的基于时间的访问控制列表了。当然我们也可以定义工作日和周末,具体要使用periodic命令。我们将在下面的配置实例中为大家详细介绍。配置实例:要想使基于时间的ACL生效需要我们配置两方面的命令:1、定义时间段及时间范围。2、ACL自身的配置,即将详细的规则添加到ACL中。3、宣告ACL,将设置好的ACL添加到相应的端口中。网络环境介绍:我们采用如图所示的网络结构。路由器连接了二个网段,分别为172.16.4.0/24,172.16.3.0/24。在172.16.4.0/24网段中有一台服务器提供FTP服务,IP地址为172.16.4.13。配置任务:只容许172.16.3.0网段的用户在周末访问172.16.4.13上的FTP资源,工作时间不能下载该FTP资源。路由器配置命令:time-rangesofter定义时间段名称为softerperiodicweekend00:00to23:59定义具体时间范围,为每周周末(6,日)的0点到23点59分。当然可以使用periodicweekdays定义工作日或跟星期几定义具体的周几。access-list101denytcpany172.16.4.130.0.0.0eqftptime-rangesofter设置ACL,禁止在时间段softer范围内访问172.16.4.13的FTP服务。access-list101permitipanyany设置ACL,容许其他时间段和其他条件下的正常访问。inte1进入E1端口。ipaccess-group101out宣告ACL101。基于时间的ACL比较适合于时间段的管理,通过上面的设置172.16.3.0的用户就只能在周末访问服务器提供的FTP资源了,平时无法访问。访问控制列表流量记录网络管理员就是要能够合理的管理公司的网络,俗话说知己知彼方能百战百胜,所以有效的记录ACL流量信息可以第一时间的了解网络流量和病毒的传播方式。下面文章就为大家简单介绍下如何保存访问控制列表的流量信息,方法就是在扩展ACL规则最后加上LOG命令。实现方法:log192.168.1.1为路由器指定一个日志服务器地址,该地址为192.168.1.1access-list101permittcpany172.16.4.130.0.0.0eqwwwlog在希望监测的扩展ACL最后加上LOG命令,这样就会把满足该条件的信息保存到指定的日志服务器192.168.1.1中。小提示:如果在扩展ACL最后加上log-input,则不仅会保存流量信息,还会将数据包通过的端口信息也进行保存。使用LOG记录了满足访问控制列表规则的数据流量就可以完整的查询公司网络哪个地方流量大,哪个地方有病毒了。简单的一句命令就完成了很多专业工具才能完成的工作。【实验名称】ACL综合实验【实验目的】1、标准ACL2、扩展ACLL【实验环境及资料】1、WindowsXP,CiscoPacketTracer【实验拓扑图】【实验要求】1、不允许R1访问R4及其内部网络2、不允许R2pingR43、不允许10.2.2.0网段访问R4及其内部网络4、使用OSPF动态路由协议【实验步骤】步骤1:基本配置及密码设置R1、R2、R3、R4启动后,首先进行如下配置Router(config)#noipdomainlookRouter(config)#lineconRouter(config)#lineconsole0Router(config-line)#exec-Router(config-line)#exec-timeout00Router(config-line)#exitRouter(config)#enablepasswordciscoRouter(config)#linevty04Router(config-line)#passwordciscovtyRouter(config-line)#loginRouter(config-line)#exitRouter(config)#hostnameRX//4台路由器分别命名为R1、R2、R3、R4步骤2:配置R1、R2、R3、R4接口地址(将配置代码附下)(1)配置路由器R1R1(config)#ints1/0R1(config-if)#ipadd192.168.13.1255.255.255.0R1(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/0,changedstatetodownR1(config-if)#intlo0%LINK-5-CHANGED:InterfaceLoopback0,changedstatetoup%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceLoopback0,changedstatetoupR1(config-if)#ipadd10.1.1.1255.255.255.0R1(config-if)#nosh(2)配置路由器R2R2(config)#intlo0%LINK-5-CHANGED:InterfaceLoopback0,changedstatetoup%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceLoopback0,changedstatetoupR2(config-if)#R2(config-if)#ipadd10.2.2.2255.255.255.0R2(config-if)#noshutR2(config-if)#ints1/1R2(config-if)#ipadd192.168.23.1255.255.255.0R2(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/1,changedstatetodown(3)配置路由器R3R3(config)#intlo0%LINK-5-CHANGED:InterfaceLoopback0,changedstatetoup%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceLoopback0,changedstatetoupR3(config-if)#R3(config-if)#ipadd10.3.3.3255.255.255.0R3(config-if)#noshutR3(config-if)#ints1/0R3(config-if)#ipadd192.168.13.2255.255.255.0R3(config-if)#clockrate64000R3(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/0,changedstatetoup%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceSerial1/0,changedstatetoupR3(config-if)#ints1/1R3(config-if)#ipadd192.168.23.2255.255.255.0R3(config-if)#clockrate64000R3(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/1,changedstatetoupR3(config-if)#R3(config-if)#ints1/2%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceSerial1/1,changedstatetoupR3(config-if)#ipadd192.168.34.1255.255.255.0R3(config-if)#clockrate64000R3(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/2,changedstatetodown(4)配置路由器R4R4(config)#intlo0%LINK-5-CHANGED:InterfaceLoopback0,changedstatetoup%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceLoopback0,changedstatetoupR4(config-if)#R4(config-if)#ipadd10.4.4.4255.255.255.0R4(config-if)#noshutR4(config-if)#ints1/2R4(config-if)#ipadd192.168.34.2255.255.255.0R4(config-if)#noshut%LINK-5-CHANGED:InterfaceSerial1/2,changedstatetoupR4(config-if)#R4(config-if)#%LINEPROTO-5-UPDOWN:LineprotocolonInterfaceSerial1/2,changedstatetoup步骤3:设置OSPF路由协议(1)配置路由器R1R1(config)#routeospf1R1(config-router)#net192.168.13.00.0.0.255area0R1(config-router)#net10.1.1.00.0.0.255area0R1(config-router)#end(2)配置路由器R2R2(config)#routeospf1R2(config-router)#net192.168.23.00.0.0.255area0R2(config-router)#net10.2.2.00.0.0.255area0R2(config-router)#end(3)配置路由器R3R3(config)#routeospf1R3(config-router)#net192.168.13.00.0.0.255area0R3(config-router)#00:32:17:%OSPF-5-ADJCHG:Process1,Nbr10.1.1.1onSerial1/0fromLOADINGtoFULL,LoadingDoneR3(config-router)#net192.168.23.00.0.0.255area0R3(config-router)#net192.168.34.00.0.0.255area000:32:49:%OSPF-5-ADJCHG:Process1,Nbr10.2.2.2onSerial1/1fromLOADINGtoFULL,LoadingDoneR3(config-router)#net192.168.34.00.0.0.255area0R3(config-router)#net10.3.3.00.0.0.255area0R3(config-router)#end(4)配置路由器R4R4(config)#routeospf1R4(config-router)#net192.168.34.00.0.0.255area000:33:57:%OSPF-5-ADJCHG:Process1,Nbr10.3.3.3onSerial1/2fromLOADINGtoFULL,LoadingDoneR4(config-router)#net10.4.4.00.0.0.255area0R4(config-router)#end步骤4:查看各路由器学到的路由(以R3为例)R3#showiproute//将显示信息附下R3#shiprouteCodes:C-connected,S-static,I-IGRP,R-RIP,M-mobile,B-BGPD-EIGRP,EX-EIGRPexternal,O-OSPF,IA-OSPFinterareaN1-OSPFNSSAexternaltype1,N2-OSPFNSSAexternaltype2E1-OSPFexternaltype1,E2-OSPFexternaltype2,E-EGPi-IS-IS,L1-IS-ISlevel-1,L2-IS-ISlevel-2,ia-IS-ISinterarea-candidatedefault,U-per-userstaticroute,o-ODRP-periodicdownloadedstaticrouteGatewayoflastresortisnotset10.0.0.0/8isvariablysubnetted,4subnets,2masksO10.1.1.1/32[110/782]via192.168.13.1,00:04:45,Serial1/0O10.2.2.2/32[110/782]via192.168.23.1,00:04:09,Serial1/1C10.3.3.0/24isdirectlyconnected,Loopback0O10.4.4.4/32[110/782]via192.168.34.2,00:02:46,Serial1/2C192.168.13.0/24isdirectlyconnected,Serial1/0C192.168.23.0/24isdirectlyconnected,Serial1/1C192.168.34.0/24isdirectlyconnected,Serial1/2步骤5:设置标准的ACL,禁止R1和10.2.2.2/24访问R4及其内部网络提示:该标准ACL应用到R4的S1/2端口入口方向R4(config)#access-list1deny192.168.13.00.0.0.255R4(config)#access-list1deny10.2.2.00.0.0.255R4(config)#access-list1permitanyR4(config)#ints1/2R4(config-if)#ipaccess-group1inR4(config-if)#end步骤6:设置扩展ACL,禁止R2pingR4,禁止10.1.1.0/24网段ping或者telnetR4及10.4.4.0/24网段提示:该标准ACL应用到R3的S1/2端口出口方向R3(config)#access-list1deny192.168.23.00.0.0.255R3(config)#access-list1permitanyR3(config)#ints1/2R3(config-if)#ipaccess-group1outR3(config-if)#end步骤7:验证效果(将显示结果附在各命令的下面)①R1pingR4R1#ping192.168.34.2Typeescapesequencetoabort.Sending5,100-byteICMPEchosto192.168.34.2,timeoutis2seconds:.....Successrateis0percent(0/5)R1#ping10.4.4.4Typeescapesequencetoabort.Sending5,100-byteICMPEchosto10.4.4.4,timeoutis2seconds:.....Successrateis0percent(0/5)②R1telnetR4③R2pingR4R2#ping192.168.32.2Typeescapesequencetoabort.Sending5,100-byteICMPEchosto192.168.32.2,timeoutis2seconds:.....Successrateis0percent(0/5)ACL访问控制列表实验什么是访问控制列表?访问控制列表(ACL)是应用在路由器接口的指令列表,用来告诉路由器哪些数据包可以收、哪些数据包需要拒绝。ACL是路由器中不可缺少的另一大功能,主要应用在边界路由器跟防火墙路由器。实验拓扑图routerA的IP地址:F0/1172.1.1.1/24(主机网关地址)S0/0192.168.1.1/24routerB的IP地址:S0/1192.168.1.2/24F0/0172.2.2.1/24(主机网关地址)hostA的IP地址:172.1.1.2/24hostB的IP地址:172.1.1.3/24hostC的IP地址:172.1.1.4/24hostD的IP地址:172.2.2.2/24hostE的IP地址:172.2.2.3/24hostF的IP地址:172.2.2.4/24实验要求:1.ACL能正常工作的前提是所有主机都能ping通。(采用RIP路由协议)CRouterAARouterBBS0/0S0/1F0/1F0/0ABCDEF2.路由器的基本配置:1)设置路由器接口IP地址。2)配置RIP路由3.根据以上拓扑划分出的2个网段,要求禁止主机F访问172.1.1.0/24网段。该如何实现?.一、实验步骤:路由器的基本配置:1)、设置路由器接口IP地址。1.routerA的配置:routerB的配置:2.配置RIP路由:routerA的配置:routerB的配置:3.接下来测试一下hostA、hostB、hostC、hostD、hostE、hostF是否都能互相ping通,如果都能互通我们再做下面的步骤。4.标准访问控制列表:要求禁止主机F访问172.1.1.0/24网段。对routerA进行配置:关于命令行的解释:(课本P117)Router(config)#access-listaccess-list-number{permitdeny}{test-conditions}其中access-list-number就是列表号,范围为1~99(扩展的访问控制列表列表号为100~199),permit(允许)和deny(拒绝)必须选其一,test-conditions为设定的比较条件,如本实验的access-list1deny172.2.2.40.0.0.0,创建一条列表,列表号为1,拒绝172.2.2.4主机的访问,0.0.0.0为反转掩码(上节课讲过);假设要禁止172.2.2.0/24整个网段所有的主机访问172.1.1.0/24网段,那么访问控制列表为access-list2deny172.2.2.00.0.0.255。access-list1permitany,意思是允许除了172.2.2.4以外的任何主机访问。在建立完访问控制列表后,要在接口上应用它Router(config-if)#{protocol}access-groupaccess-list-number{inout},如本实验在F0/1接口上的应用,Router(config-if)#ipaccess-group1out,说明IP协议在访问列表1上应用,数据流的方向是从F0/1口流出。关于数据流进流出的判断,即inout的选择,请结合拓扑图理解。查看配置:试比较各种查看ACL的命令,且分别说出它们的区别。5.测试:用主机F去ping172.1.1.0/24网段,如果主机F不能ping通的主机,而其他主机可以ping通则实验成功。6.删除ACL:router(config)#noaccess-list1注意:在删除一个ACL之前要先查看该ACL应用在哪个接口的哪个方向上,先清除应用之后再作删除。Router(config-if)#noipaccess-group1out四、思考1.如果是3个路由器组成的拓扑图又应该如何配置?hostA、B属于172.1.1.0/24网段;hostC、D属于172.2.2.0/24网段;hostE、F属于172.3.3.0/24网段。要求禁止172.3.3.0/24网段上所有的用户访问172.1.1.0/24网段,应该如何配置标准ACL或者扩展ACL?你可以用静态路由配置、RIP路由或者OSPF路由配置使它们都能互通,再配置访问控制列表。如果要禁止172.2.2.0的网络对路由器C进行telnet,应该如何配置标准ACL?关于通配符的计算:如果172.2.2.4/24的主机需要在ACL中检查,通配符为0.0.0.0F0/0RouterCBRouterBAS0/0S0/1F0/0CDEFRouterAAF0/1ABS0/0S0/1如果172.3.3.0/24的网段需要在ACL中检查,通配符为0.0.0.255如果172.2.1.0~172.2.4.0的网段之间的子网素有在ACL中检查,通配符为0.0.3.255(因为该范围的最后一个地址是172.2.4.255,第一个地址是172.2.1.0,两者相减得到0.0.3.255)如果172.3.3.0/20子网掩码为255.255.255.240的子网段需要在ACL中检查,通配符为0.0.0.15(255.255.255.255与255.255.255.240相减)2.根据拓扑图1,请设计一个扩展ACL,禁止主机A对路由器B进行telnet..提示:\uf06c路由器B首先要配置允许telnet\uf06c扩展ACL的格式:access-list{100-199}{denypermit}协议源地址通配符掩码目的地址通配符掩码eq{telnetftpemail}\uf06c应用扩展ACL的方法和标准ACL是一样的3、当一个路由器上设置了扩展ACL允许A网络访问internet,同时又设置了标准ACL禁止A网络访问internet,问:A网络到底能否访问internet?附:ACL的执行过程和应遵循的规范一个端口执行哪条ACL,这需要按照列表中的条件语句执行顺序来判断。如果一个数据包的报头跟表中的某个判断语句相匹配,那么后面的语句就将被忽略,不再进行检查。数据包只有在跟第一个判断条件不匹配时,它才被交给ACL中的下一个条件判断语句进行比较。如果匹配(假设允许发送),则不管时第一条还是最后一条语句,数据都会立即发送到目的接口。如果所有的ACL判断语句都检测完毕,仍没有匹配的语句出口,则该数据包将视为被拒绝而被丢弃。六点规范(课本P117)比较ACL的类型<1>标准ACL和扩展ACL.<2>区别:标准ACL只检查数据包的源地址;扩展ACL既检查数据包的源地址,也检查数据包的目的地址,同时还可以检查数据包的特定协议类型、端口等。<3>网络管理员可以使用标准ACL阻止来自某一网络的所有通信流量,或者允许来自某一特定网络的所有通信流量,或者拒绝某一协议簇(如IP)的所有通信流量。<4>扩展ACL比标准ACL提供了更广泛的控制范围。例如,网络管理员如果希望做到“允许外来的WEB通信流量通过,拒绝外来的FTP和TELNET等通信流量”,那么,他可以使用扩展ACL来达到目的,标准ACL不能控制这么精确。<5>在路由器配置中,标准ACL和扩展ACL的区别是由ACL的列表号来体现的,标准ACL是1-99,扩展ACL是100-199。ACL配置命令总结A.标准ACL1.access-listaccess-list-number{denypermit}{source[source-wildcard]any}[log]创建ACL2.ipaccess-groupaccess-list-numberin/out在接口应用ACL3.noaccess-listaccess-list-number删除acl4.noipaccess-groupaccess-list-numberin/out取消在接口应用ACL5.[no]ipaccess-liststandarded名字[no]Deny……Permit…..创建/删除命名的aclIpaccess-group名字in/out6.showaccess-lists查看acl7.nonumber删除行B.扩展ACL1.扩展的编辑功能:例子:ipaccess-listextended10015permit…….插入编号152.Ipaccess-listresequenceaccess-list-numberstartincrease重新编号,有开始编号以及步长值3.Established使用:只允许带有established的TCP包进入同理有:access-list100permiticmpanyanyecho-replay即是单向ping有效4.使用acl限制远程登录Access-list1permitip地址Linevty04Access-class1inC.反射ACL1.ipaccess-listextendedout-aclPermitipanyanyreflectout-ip创建反射ExitIpaccess-listextendedin-aclEvaluateout-ip评估反射列表Ints0/0/1Ipaccess-groupout-aclout外出时叫做反射Ipaccess-groupin-aclin进入时叫做评估Ipreflexive-listtimeout30修改全局超时时间D.动态ACL1.临时条目的生存周期空闲时间:产生临时条目是同时启动空间时间以及绝度时间,每当一个报文匹配动态访问列表时更新空闲时间。绝对时间:永不复位,到了结束时间将临时条目删除2.access-list100permittcpanyhost12.1.12eq23access-list100permittcpanyhost12.1.12eq3001access-list100dynamicciscotimeout120permitipanyanyuserciscopassciscolinevty03loginloaclautocommandaccess-enablehosttimeout5linevty4loginlocalrotary1ints0/0/1ipaccess-list100inE.基于时间的ACL1.time-rangeworking定义时间范围名字2.periodicdaily/weekdays/weekend/hh:mm8:00to12:002.access-list100denyipanyanytime-rangeworking',)

提供ACL配置大全及命令,ACL配置命令会员下载,编号:1700773864,格式为 docx,文件大小为27页,请使用软件:wps,office word 进行编辑,PPT模板中文字,图片,动画效果均可修改,PPT模板下载后图片无水印,更多精品PPT素材下载尽在某某PPT网。所有作品均是用户自行上传分享并拥有版权或使用权,仅供网友学习交流,未经上传用户书面授权,请勿作他用。若您的权利被侵害,请联系963098962@qq.com进行删除处理。

下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载