PuTTY远程登录使用介绍,putty怎么远程登录

本作品内容为PuTTY远程登录使用介绍,格式为 doc ,大小 1719336 KB ,页数为 94页

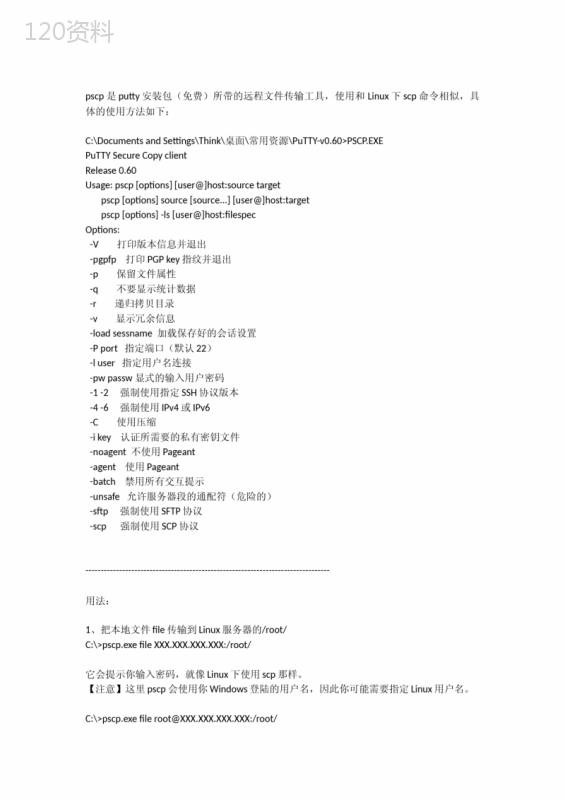

('v1.0可编辑可修改我的这些文字是从这几年来的PuTTY使用经验中慢慢得来的,也不仅仅是介绍PuTTY,还包括了一些相关的软件,比如:优秀的FTP工具FileZilla、功能强大的SFTP客户端WinSCP。杂七杂八的乱说了一些,这里把大致内容罗列如下:\uf0b7最简单的使用,登录SSH主机\uf0b7中文乱码的处理\uf0b7PuTTY常用配置的说明o复制、粘贴o保存会话o注销o自动登录用户名o自动设置环境变量o设置代理服务器o自动执行命令o备份、删除PuTTY的设置\uf0b7PuTTY的X11转发1v1.0可编辑可修改\uf0b7如何用PuTTY建立SSH隧道\uf0b7如何用PuTTY建立反向的SSH隧道,像个特洛伊木马一样突破防火墙\uf0b7把PuTTY作为一个安全的代理服务器o安全的上网不被嗅探o避免MSN等聊天工具被监听\uf0b7怎样用PSCP、PSFTP安全的传输文件o功能强大的SFTP客户端WinSCP\uf0b7用PuTTYgen生成密钥,登录SSH主机不再需要口令\uf0b7Pagent代理密钥,每次开机只需要输入一次密钥口令\uf0b7Plink简单而又迅速的执行SSH主机上的程序\uf0b7常见问题除了上面的这些,还夹杂了一些PuTTY使用上的技巧、服务器配置的一些安全建议。说起来这是一些有关PuTTY的使用教程,其实也就是SSH的参考教程,绝大多数的内容在其他系统或软件上也都是一样的。不同的是参数、配置、命令行之类的,只要会了一个,其他也就触类旁通了。2v1.0可编辑可修改一些基本知识如果你已经知道SSH、Telnet、Rlogin这是什么,就跳过这一部分,看下面的吧。(以后补充,暂时空下)简介PuTTY的官方网站:[url],截止到2006年11月,发布的最高稳定版本是2007年6月,发布的最高稳定版本是。PuTTY是一个跨平台的远程登录工具,包含了一组程序,包括:\uf0b7PuTTY(Telnet和SSH客户端)\uf0b7PSCP(SCP客户端,命令行下通过SSH拷贝文件,类似于Unix/Linux下的scp命令)3v1.0可编辑可修改\uf0b7PSFTP(SFTP的命令行客户端,类似于FTP的文件传输,只不过使用的是SSH的22端口,而非FTP的21端口,类似于Unix/Linux下的sftp命令)\uf0b7PuTTYtel(仅仅是一个Telnet客户端)\uf0b7Plink(命令行工具,执行远程服务器上的命令)\uf0b7Pageant(PuTTY、PSCP、Plink的SSH认证代理,用这个可以不用每次都输入口令了)\uf0b7PuTTYgen(用来生成RSA和DSA密钥的工具).虽然包含了这么多,但平时经常见到只是用PuTTY登录服务器,完全没有发挥出PuTTY的强大功能。PuTTY作为一个组件也存在于很多的软件中,比如FileZilla、WinSCP在后面的文字中,如非特别说明,默认的登录的协议是SSH。毕竟用PuTTY主要就是登录SSH主机,用Telnet、RLogin没法体现出PuTTY的强大功能。安装4v1.0可编辑可修改下载页面在这里:[url]PuTTY需要安装么需要么需要么真的需要么不需要。PuTTY是一个准绿色软件说它绿色是因为直接就能使用,完全没有任何的安装程序。准绿色是指PuTTY的所有配置都保存到了注册表,如果不记得备份注册表中的相关内容,下次重装机器所有配置就没了,而且配置也不方便用闪存盘随身携带。但是PuTTY的配置删除还是蛮方便的,运行时指定个参数-cleanup就可以清除PuTTY的所有配置信息。第一印象,开始登录一台远程主机运行PuTTY就可以看到下面这个界面5v1.0可编辑可修改在这里输入服务器的IP或主机名,选择好登录协议,还有协议的端口,如果希望把这次的输入保存起来,以后就不需要再重新输入了,就在第4步输入好会话保存的名称,比如:mail-server,或者干脆就是主机的地址,点击保存就可以了。6v1.0可编辑可修改最后点下面的Open按钮,输入正确的用户名和口令,就可以登录服务器了。首次登录一台主机时第一次登录时,会看到这个对话框7v1.0可编辑可修改这是要告诉你登录的主机密钥指纹,点Yes就保存起来,以后就不会再弹出这个窗口,然后就正常登录。点No不保存,下次还是要提示你,然后也可以正常登录。如果一台主机我们只是临时登录一下,当然就是点No了。Cancel就是取消,也就是取消了这次登录。如果你曾经登录过这台主机,但是又弹出来这个对话框,可能有以下几种情形:\uf0b7主机重新安装了操作系统\uf0b7这台主机可能有多个IP,这次用的是另外一个IP\uf0b7有其他不怀好意的主机来冒充,诱骗我们登录,窃取隐秘信息8v1.0可编辑可修改前两个情形很常见,一般点Yes就行了。后面这个嘛……唔……唔……,点No/Cancel,再去询问相关的主机管理人员。又看到了中文乱码成功登录主机后,输入命令,这……这……显示,又是乱码。唉,中文乱码是一个老生常谈的问题,提起来就头大。原因嘛,不外乎字符集、终端编码之类的,还是可以解决的。9v1.0可编辑可修改PuTTY的默认字体和字符集并不适合中文显示,在窗口标题上点击右键,选择ChangeSettings...在打开的配置窗口左边选择Appearance,在右边点Fontsettings里面的Change按钮,选择好中文字体,比如:宋体、新宋体之类的10v1.0可编辑可修改字体选择好了,还要确定字符集。选择配置窗口左边的Translation,在右边的Receiveddataassumedtobeinwhichcharacterset下拉列表中选择最后一个“Usefontencoding”,最后点下面的Apply按钮就生效了。11v1.0可编辑可修改重新执行命令ls-l,就可以正常看到中文了12v1.0可编辑可修改怎么还是乱码如果还是乱码的话,就执行以下命令,看看系统的字符集echo$LANG$LANGUAGE13v1.0可编辑可修改哦,原来系统的字符集是UTF-8呀。重新返回上面选择字符集的那一步,选择配置窗口左边的Translation,在右边的Receiveddataassumedtobeinwhichcharacterset下拉列表中选择“UTF-8”14v1.0可编辑可修改这下99%的情形下,汉字是不会有乱码了。最后,总之一下PuTTY中乱码的解决办法:先看看系统的字符集,如果是UTF-8的,那就简单了,选择好中文字体,然后编码选择UTF-8就行了。15v1.0可编辑可修改如果编码是GB2312、GBK、GB18030,当然也包括BIG5这些,在PuTTY的编码选择中看不到这些编码,那就选择最后一个“Usefontencoding”,绝大部分情况下这样就没啥问题了,反正我是没碰到有什么例外的情况。现在的Linux如果默认语言选择为中文,默认的编码就是UTF-8了。以前安装RedhatAS3时,语言选择为中文,默认的编码是,,好像从AS3update6开始,包括现在的AS4、AS5,中文的默认编码都成了。至于Debian、Ubuntu等等这些上面,好像一直都是UTF-8。至于是使用UTF-8呢,还是用GB2312、GBK或者GB18030呢我个人还是倾向于UTF-8。毕竟我们使用的大多数软件都是国外的,处理中文编码多多少少有些问题,PuTTY自然也不例外。下面的这个图上,我把终端编码修改为,然后也按照前面的所说的方法把PuTTY的字符集修改为UTF-8。然后在终端中输入汉字“柴锋”,按左方向键,可以看到汉字显示很正常。16v1.0可编辑可修改我重新把终端的编码修改为,同样的,把PuTTY的字符集修改为最后一个“Usefontencoding”。还是在终端上输入汉字“柴锋”,按下左方向键以后,会看到汉字乱码了。17v1.0可编辑可修改至于用哪个编码,主要还是看领导的决定了,我们的领导就喜欢GBK,连GB18030都不行。以前在用Debian的时候,好像默认都不支持GBK编码。这几年公司的开发在汉字编码问题上出过几次麻烦,还不就是在ISO8859-1,GB2312/GBK/GB18030和UTF-8上折腾来折腾去。给大家看一张emacs的截图,看看上面的这么多语言的文字共同显示,这个会是用GB2312/GBK/GB18030的编码么?18v1.0可编辑可修改19v1.0可编辑可修改用UTF-8也不是为了要在一个屏幕上显示好几种不认识的文字,也不一定非要是跟国际接轨弄个外包给老外开发程序做个其他语言的界面让老外用,起码不要在那么多编码里折腾了,顶多两个ISO8859-1和UTF-8。发发牢骚,下面继续……在PuTTY里面怎样选中,复制和粘贴在PuTTY的窗口里面复制、粘贴可不能用Windows里的这些Ctrl+C,Ctrl+Ins,Ctrl+V这些快捷键,Ctrl+C在控制台上可是终止当前的命令执行。PuTTY的选择、复制、粘贴这些操作都是通过鼠标来完成的。在Window-〉Selection这里可以设置复制和粘贴的方式。20v1.0可编辑可修改默认的Actionofmousebuttons(鼠标按键的功能)的选项是Compromise,这种方式下选中有两种方式,一是直接用鼠标左键拖拉选中就可以了,二是用鼠标中键单击选中区域的开头,用滚动条拖拉到期望选中区域的末尾,再用鼠标中键单击,就可以选中了。选中以后,单击鼠标左键就把选中部分复制到剪贴板了。粘贴也很简单,单击鼠标右键。21v1.0可编辑可修改Actionofmousebuttons的第一个选项是Windows(Windows方式的),鼠标中键的操作跟前面提到的一样。右键不是粘贴了,而是打开了右键菜单。其实这个右键菜单在标题栏上点击,也都可以看得到。22v1.0可编辑可修改第三个选项是xterm(xterm方式),这个跟默认的Compromise方式相反的,中键和右键的操作调换了一下,就不多说了。下面那个Shiftoverridesapplication\'suseofmouse是和Shift键有关的。有些RogueLike的程序,比如mc、links、Lynx、VIM等等,都支持鼠标操作,想在用鼠标在上面选择或粘贴就不行了。这个选项默认是选中的,在支持23v1.0可编辑可修改鼠标操作的RogueLike界面下,按住Shift键,就可以像前面的那样用鼠标来选择、复制、粘贴了。看下面的这个图片,用Links打开了Google的首页,用鼠标去选中顶部中间的Google,我们会发现,弹出了保存的对话框。按住Shift键重新操作一次,哈哈,这次选中了。24v1.0可编辑可修改在Controluseofmouse里面还有个Defaultselectionmode(默认的选择模式),默认是Normal,就像文字处理工具里这样的选择25v1.0可编辑可修改另外一个是Rectangularblock(块选择方式),至于用哪种方式就看自己的选择了。26v1.0可编辑可修改实时保存会话这次更改配置参数了,关闭窗口后,下次使用还是要重新选择的,麻烦。还是回到上面修改配置的哪个地方,选择左边的Session,在右边选择要覆盖的会话名称,或者重新输入一个新的名称,点击Save按钮保存。27v1.0可编辑可修改关于注销登录的一些事情成功登录主机后,也能正常看到中文了。这样,我们就可以完成大部分的工作。最后要关闭窗口了,该怎么办呢我见过很多人,包括我们公司负责专职维护的同事,都是直接点击窗口上的关闭按钮,完全没有理会弹出警告窗口,直接点击了Yes。28v1.0可编辑可修改这样做是不对的,首先这不是正确的注销方式,应该输入命令exit来正常注销;其次直接关闭窗口后,你的登录其实还在服务器上,如果一连多次的这样强制关闭窗口,用命令w或者who命令查看时,可以看到很多的用户还在系统上登录,占用了系统的资源。最重要的是,你的这次登录可能只是为了启动一下WebLogic或者其他什么应用服务器,直接关闭窗口后,可能会导致你的业务在随后的几分钟内也被终止,这应该不是你所希望看到的吧。如果上述的理由是每次要输入exit然后回车,比较麻烦。你可以用快捷键Ctrl+d来注销登录,一般情况下,快捷键一按窗口都直接关闭了,还省了两次鼠标点击。29v1.0可编辑可修改在前面说道保存会话时,大家或许也注意到,下面有个Closewindowonexit有三个选项:\uf0b7Always(不管怎样,窗口总是要关闭的)\uf0b7Never(无论是否有程序还在运行,都不要关闭窗口)\uf0b7Onlyonclearexit(这个是默认选中的,只有在本次登录中运行的程序都正常终止或者在后台运行,窗口才关闭)有的程序在执行时,虽然在命令最后面加上“&”就能放到后台运行。但是正常注销登录后,窗口没有被自动关闭,还能看到程序的输出,这时强制关闭窗口还是可以的。为了避免这种情形,可以使用nohup命令。用法嘛就是:nohup命令命令参数,这样就可以了。窗口保存的输出有点少,前面的都看不到了执行了一个命令,输出了好多东西,但是默认的配置下,PuTTY只保存了最后200行的内容,满足不了我们的需求。30v1.0可编辑可修改还是在标题栏上点右键选择Changesettings...,在配置窗口的左边选择Window,修改右边的Linesofscrollback,改大点,比如20000、80000的在上面的Setthesizeofthewindow里设置的是窗口显示的行数和列数,默认是24行、80列,根据自己的需要来修改吧。31v1.0可编辑可修改Whenwindowisresized这个选项配置的是,当窗口大小发生改变时该采取什么动作。\uf0b7Changethenumberofrowsandcolumns(这个是默认的,改变窗口大小时,自动修改行数和列数)\uf0b7Changethesizeofthefont(这个是根据窗口的大小来修改字体的大小,窗口最大化的时候,字都是很大的)\uf0b7Changefontsizeonlywhenmaximised(只有在窗口最大化的时候才改变字体大小)\uf0b7Forbidresizingcompletely(完全禁止改变窗口大小,一了百了)在现代的Unix/Linux主机上,默认选项已经不存在任何问题了。如果是Solaris8这样的老式Unix上最好用第2或第4个选项。第3个选项嘛,要求你的屏幕不是宽屏的,选中这个选项以后,大家可以先把窗口往窄的缩一下,然后最大化窗口,哈哈,满足一下不是宽屏的虚荣心。32v1.0可编辑可修改顺便说一下,在PuTTY中的前后翻页,与Linux终端一样,用Shift+PageUp/PageDown来上下翻页,而Ctrl+PageUp/PageDown则是一行一行的。新建一个会话时,还有些东西再啰嗦一下前面把如何用PuTTY登录一台主机到注销的过程聊了一遍,但是在新建会话时还是有些东西需要再啰嗦一下的。保持连接,不要自动断开在Connection里面有个Secondsbetweenkeepaliaves,这里就是每间隔指定的秒数,就给服务器发送一个空的数据包,来保持连接。以免登录的主机那边在长时间没接到数据后,会自动断开SSH的连接。默认输入0是禁用保持连接,在这里我习惯的设置了10。下面的那两个复选框都保持默认选中吧。33v1.0可编辑可修改自动登录用户在Connection-〉Data里面有个Auto-loginusername,可以指定默认的登录用户。如果每次登录主机都是用同一个用户,不妨在这里设置一下。SSH、Telnet、Rlogin这三种协议都支持,但不是所有的Telnet服务器支持自动登录用户34v1.0可编辑可修改自动设置环境变量还是前面的那个界面,下面有个Environmentvariables,在Variable输入环境变量的名称,Value里设置上环境变量的值,登录主机后就会自动设置上,但是这个不一定能用,有些主机为了安全,可能会禁用这个特性,一旦登录就会收到这样一个错误提示:Serverrefusedtosetenvironmentvariables35v1.0可编辑可修改设置代理服务器这个经常用到,设置方法大同小异,注意选择好Proxytype(代理服务器的类型)就可以了。代理服务器的地址填写到Proxyhostname这里,Port就是代理服务的端口(HTTP代理常用端口有3128、8080,Socks5代理常用端口有1080)ExcludeHosts/IPs这里是填写排除的主机地址和IP,有些地址不需要代理,就在这里填写。有些代理需要认证,用户名填写到Username,密码则填写到下面的Password。36v1.0可编辑可修改自动执行一个命令在Connection-〉SSH里有个Remotecommand,在这里面填写上远程服务器上的某个命令,比如:df,登录后就会自动执行。我们在Unix上用ssh登录主机时用的命令ssh,在ssh的最后面加上远程主机上的命令,就跟这个一样。37v1.0可编辑可修改但是……,先别着急,一旦设置上这个选项,你会发现在登录成功后,窗口一下就关闭了,嘿,怎么啦什么也没看见。因为命令执行完毕的同时,本次SSH登录连接也随之关闭。你可以把远程自动执行的命令修改成sleep10,然后重新登录,再看看效果。登录成功后,没有出现命令提示符,10秒钟后,窗口自动关闭。这也验证了刚才我说的,命令执行完毕后,SSH连接自动断开。38v1.0可编辑可修改冰雪聪明的你一定会想到,如果每次登录主机,都是要重新启动一下tomcat,那这里就可以填写上这样的命令:exportCATALINA_HOME="~/";exportJAVA_HOME="~/";exportPATH=$JAVA_HOME/bin;$PATH;cd$CATALINA_HOME/bin;./;./;tail-f$CATALINA_HOME/logs/(上面的命令是一行的哦)先自动设置一下环境变量(前面有提到,服务器可能会禁用自动设置环境变量,为了保险起见,在这里设置了一下),然后进入tomcat的bin目录,用停止tomcat,然后再启动tomcat,最后tail命令持续观察tomcat的日志输出,不想看了,就直接Ctrl+C就可以终止SSH的会话了。哈哈,是不是很方便?不过前面提到的命令sleep10,只是建立了SSH连接,然后10秒钟后自动断开。是不是觉得很无聊没什么用途啊其实这个命令配合后面提到的39v1.0可编辑可修改Tunnels(隧道),可以自动保持隧道一定时间的开放,如果指定时间内(在这里就是10秒钟)隧道没有被使用,就自动关闭SSH连接和隧道。如果选中了Don\'tstartashellorcommandatall就禁用了自动执行命令这一个特性,这个主要是配合Tunnels(隧道)来使用的。因为有时候,我们只需要利用隧道建立一个VPN,而并不需要登录上去执行命令。用这个方法建立好隧道以后,就一直开放了,除非自己手工关闭。嗯,还有个问题哦,如果一次要执行的命令很多,该怎么办呢嗯,给PuTTY用-m选项指定一个包含远程主机上执行的命令的文本文件。不过以后还会说到Plink,就是专门做这个用的,慢慢来慢慢来。数据自动压缩传输,变相的提高传输速率40v1.0可编辑可修改还是前面的那个界面,Protocoloptions里面有个Enablecompression,这个选项的意思就是传输时压缩数据,在连接速度不变的情况下,变相的提高了传输速率。一般的SSH服务器都会允许这个选项的,所以还是选中好了。无需口令登录在Connection-〉SSH-〉Auth这里面有两个需要了解的,以后在讲到PuTTYGEN和Pagent时会详细介绍的。一个是Allowagentforwarding,作用是允许私钥代理的转发。另外一个是最下面的Privatekeyfileforauthentication,选择私钥认证文件。41v1.0可编辑可修改这两个可以让你用SSH登录不用输入主机口令,但是私钥的口令还是需要输入的,如果使用了私钥代理Pagent,私钥口令也可以省略。再配合前面提到的自动指定用户名登录,可以实现自动登录主机。登录到主机上以后,用SSH登录另外一个同样配置了相同的私钥认证的主机,也可以不用再次输入口令。这些可以大大减轻了我们的重复工作,不用单调枯燥的输入用户名和口令,但是这样使用有个后遗症就是如果主机密码没有在另外一个地方记录下来的话,这个密码很快会忘记的,好处嘛,密码可以设置的很长很变态XD。42v1.0可编辑可修改X11转发能够让你在Windows上使用Linux的程序这里很简单,选中EnableX11forwarding后登录主机,记得在我们本地运行X服务端程序(比如:免费好用的Xming)。43v1.0可编辑可修改然后在控制台直接输入X环境下运行的程序,比如:xlogo,我们就可以看到Linux上的GUI界面的程序在Windows桌面上打开了。44v1.0可编辑可修改运行个复杂的,比如gnome-session,这个是GNOME的启动命令,如果想打开KDE就是startkde45v1.0可编辑可修改46v1.0可编辑可修改这样跟在本地使用XWindow几乎是一样的了,而且还是运行在Windows的桌面上呢,骗骗小mm还是不错的。或许你会问这样用跟vnc那还不一样了答案是,不一样。如果网络环境不好,还是用vnc吧,否则迟钝的图形响应速度会让你抓狂的。打开了GNOME桌面,怎么关闭呢点菜单的注销吧。如果你点了关机,这可关不了你的Windows,关的是远程主机。用SSHTunnels(SSH隧道),突破防火墙哇哦,突破防火墙!是不是忽然有了做黑客的感觉呢呀!子弹,我躲——,身子往后仰,继续闪……,噢,肚皮被子弹蹭了一下。简单的说一下,SSH协议能够通过已经建立好的SSH加密链路来转发任意的网络连接,从而避免了网络中的明文传输,也就无法用一些Sniffer工具嗅探到我们的隐秘信息了。47v1.0可编辑可修改先说一下大致的使用过程,登录到主机上以后,就可以建立好一个SSH隧道,这时在你的机器本地会开放一个端口,通过本地的这个端口访问,就相当于在主机上去直接访问。很像代理服务器吧,如果隧道另一端的端口是动态的,SSH隧道就是一个代理了,SSH隧道的意思大致就是这个。通过SSH隧道,我们可以保证从我们这一段到主机那一端是安全的,不会被监听到。说了这么多,实际演练演练就知道了。在PuTTY的Connection-〉SSH-〉Tunnels这里就是配置SSH隧道的。Addnewforwardedport这里就是添加隧道转发端口的,其中Sourceport是隧道的源端口,也就是隧道的入口,连接隧道时要连接这个端口。Destination这里是目的地,隧道的出口,输入的格式是:server:port。还要说明的一点是SSH隧道是有方向的,这个方向是由下面的单选按钮Local/Remote/Dynamic来决定的。如果下面的单选按钮选中的是Local,那么Destination这里填写的目标是相对于远程主机而言,而非你的机器。这样48v1.0可编辑可修改的隧道可以称之为正向隧道,隧道的入口是在你的本地,出口在远程主机那一端。如果单选按钮选中的是Remote,那么目标地址就是相对与你的机器而言,而非远程主机。这样的隧道称之为反向隧道,隧道的入口是远程主机那一端,隧道的出口则是你的本地机器。这与Local选项是相反的。而最后一个Dynamic则不用指明Destination目标地址,也就是说目标地址是动态的了,连入隧道时可以随意指定目标地址,而不像Local/Remote指明的固定目标地址,所以这样的隧道就成了变相的加密socks5代理服务器了。看明白了么是不是会有些糊涂后面我会举个例子来详细说说的。49v1.0可编辑可修改开始演练,我们现在建立一条到远程主机guantouping上端口7001的隧道,在guantouping上可以用nc-l-p7001localhost这条命令建立一个监听本地到端口7001的连接,这样确保无法从其他机器访问这台主机的端口,只能在guantouping这台主机上用telnetlocalhost7001来连接。现在我的机器IP是,如果直接用命令telnetguantouping7001访问的话,那么在主机guantouping上会看到这样的提示:50v1.0可编辑可修改[taylor@guantoupingtaylor]$nc-l-p7001localhostinvalidconnectionto[from(UNKNOWN)[1926在这个配置面板上,Sourceport上填写8080,也就是我们要通过本地的8080端口来进入SSH隧道,Destination这里填上,就表示被登录的主机guantouping访问该主机本地的这个端口。正常登录到主机guantouping以后,SSH隧道就建立好了。在我的机器上输入命令telnetlocalhost8080,输入一些东西,就会在guantouping上看到有响应。在这里我用的是nc,看起来方便一点,telnet也是一样的。这就是正向SSH隧道的一个例子,大家实地操作几次也就会明白了。最上面有个复选框是“Localportsacceptconnectionsfromotherhosts”,这个选51v1.0可编辑可修改项的作用是允许其他主机连接你机器上的隧道入口,默认情况下建立好隧道以后,只允许本地链接。只有选中这个复选框才允许其他主机连接你的本地隧道入口。象特洛伊木马一样建立一条SSH反向隧道下面要说的就是选中单选按钮Remote后建立的反向SSH隧道,这样的隧道做什么用呢一般防火墙都是允许从内往外链接,而不允许从外到内的链接,除非在防火墙上做好nat或端口转发。现在,你在防火墙的内部,但是又想让外面的人链接到你的机器上。防火墙厚厚的城门紧闭,外面的人进不来,只有你能从里面打开这扇防护严密的大门,就像一个特洛伊木马一样,你主动连接出去建立一个反向的SSH隧道,然后外面的人就可以通过这个反向的SSH隧道轻松突破防火墙链接到的你的本地机器。看下面这个图:52v1.0可编辑可修改在Sourceport这里填写8080,也就是隧道的入口是端口8080,Destination这里填写localhost:7001,也就是隧道的出口是本地的7001端口,下面的单选按钮要选中Remote,表示建立的隧道是个反向隧道,填写完毕别忘记点Add按钮,在上面就可以看到显示的是R8080localhost:7001。成功登录远程主机guantouping后,反向隧道就建立好了。53v1.0可编辑可修改在远程主机guantouping上输入命令telnetlocalhost8080就可以连接到你的本地端口7001。哈哈,这样一个特洛伊木马般的反向SSH隧道就建立完毕了。我们在远程主机上连接8080端口,其实就连接到了我们本地机器的7001端口了。上面共有两个复选框,我们提到了一个,已经说了,选中以后就允许其他机器连接隧道入口了。那第二个“Remoteportsdothesame(SSH-2only)”,则是给反向隧道使用的,也就是说远程主机的那个反响隧道入口也做同样的事情,也就是允许其他机器连接远程主机上的反向隧道入口,不过一般情况下这个选项都不会起作用的^_^。54v1.0可编辑可修改把PuTTY作为一个安全的代理服务器来使用这个简单,在Sourceport那里填写上1080,Destination这里空下不填,选中下面的Dynamic,最后别忘了点Add按钮。登录远程主机后,一个代理服务器就建立好了,这个代理服务器的地址就是localhost:1080,还是加密的哦。据说国外某著名的主机供应商就提供远程的55v1.0可编辑可修改SSH链接,通过这个方法我们就建立了一个加密的socks5代理,可以轻松绕过万恶的GFW去拥抱Wikipedia,波~~~,来一口。设置PuTTY的默认设置每次登录主机,无一例外的修改字体,修改字符集,修改窗口的大小,指定私钥文件,允许X11转发,……几台主机还好说,几十个上百个主机这样三天两头的设置也会让唐僧烦了的。选中一个先前配置好的会话,点Load按钮。56v1.0可编辑可修改然后修改SavedSessions会话名称和HostName这里的主机地址,点Save57v1.0可编辑可修改如果在SavedSessions这里和上面的HostName清空,点Save按钮,就可以把设置保存为默认设置。备份PuTTY的设置用PuTTY最不爽的就是,它把所有的设置都保存到注册表了,本来这不是什么问题。但是难免会重装一下机器,用下面的命令可以备份PuTTY的所有设置regedit/e"HKEY_CURRENT_USER\\Software\\SimonTatham\\PuTTY"58v1.0可编辑可修改删除PuTTY的设置如果只是在其他机器上临时用了一个PuTTY,用完以后想删除PuTTY的配置,就在控制台里输入如下的命令:-cleanup用PuTTYgen来生成密钥,以后可以不用密码登录服务器了PuTTYgen是密钥生成器,用来生成一对公钥和私钥供PuTTY、PSCP、Plink、Pagent来使用。直接运行PuTTYgen可以看到如下的界面。59v1.0可编辑可修改点击Generate按钮就开始生成一个公钥和私钥对,生成完毕后,点下面的Saveprivatekey就可以把私钥保存起来,扩展名是.ppk的文件。Load按钮可以把先前保存的私钥重新打开,然后做些修改,比如修改注释和私钥口令,或者把PuTTY格式的私钥转换为OpenSSH格式的。开始用PuTTYgen创建密钥60v1.0可编辑可修改单击Generate按钮,然后你会看到进度条上面有个提示“Pleasegeneratesomeradomnessbymovingthemouseovertheblankarea.”,意思就是让你用鼠标在空白区域随机移动。随着鼠标在空白区域的移动,进度条会一直走下去。停止移动鼠标,进度条也就停止了。那我们就移动鼠标,直到进度条走满为止。61v1.0可编辑可修改等进度条走完之后,会出现下面的界面最上面那个大大的只读文本框里面是公钥,用来保存到OpenSSH的authorized_keys文件中,这个文件中的每一行都是一个公钥。默认情况下,这个文件位于Linux用户主目录的.ssh/子目录中,如果文件和目录都不存在,可以直接创建。62v1.0可编辑可修改但是创建的文件、目录和用户主目录($HOME,$HOME/.ssh,$HOME/.ssh/authorized_keys)的权限有个限制就是对除了本帐户的其他所有帐户都要求是只读的,否则的话,即使公钥、私钥都匹配无误,也是无法登入系统的。这是SSH服务器的一个安全要求,因为如果别的帐户可以修改你的authorized_keys的话,恶意的增加一个公钥,那对方不用你的帐户口令也能以你的帐户登入系统了。对于一些特殊要求,你可以在SSH服务器的配置文件sshd_config中用指令StrictModesno来取消这个限制。在sshd_config的帮助手册中可以看到StrictModesSpecifieswhethersshdshouldcheckfilemodesandownershipoftheuser’sfilesandhomedirectorybeforeacceptinglogin.Thisisnormallydesirablebecausenovicessometimesaccidentallyleavetheirdirectoryorfilesworld-writable.Thedefaultis“yes”.63v1.0可编辑可修改小技巧:每次修改authorized_keys这个文件时,你可以用如下的命令来修改,确保所有的文件属性和权限无误mkdir-p$HOME/.ssh&&touch$HOME/.ssh/authorized_keys\\&&chmodgo-w$HOME$HOME/.ssh$HOME/.ssh/authorized_keys&&vim$HOME/.ssh/authorized_keys还有一个要强调的是那个Keycomment,这是密钥的注释,一定要修改。因为这个密钥是给自己用的,所以最起码要输入自己的名字,用默认的注释很容易和其他人的密钥混淆的。如果担心自己的密码忘记了,可以在后面加上密码提示,当然了,不要让别人用注释猜出你的密钥口令。比如,我可以把注释修改为ChaiFeng[].后面的.就是我的密码提示,能猜出来么呵呵64v1.0可编辑可修改输入注释,上面的公钥也会随之发生变化。现在最重要的是,输入自己的密钥口令。就是Keypassphrase和Confirmpassphrase这个两个输入框。如果不输入口令,直接保存私钥会看到这个提示。为了安全起见还是输入口令吧要不任何人得到这个私钥都可以不用口令登入系统了。65v1.0可编辑可修改最后单击Saveprivatekey来保存私钥吧,保存到自己认为安全的地方,比如存放到私人的USB闪存盘上。需要登录时,插上USB闪存盘。登录完毕后就可以把USB闪存盘取下来,哈哈,这样子就比较安全了。大家也注意到了,还有个Savepublickey按钮,这个是保存SSH2格式的公钥,有些SSH服务器要求用这种格式的公钥文件。一般情况下,我们是不需66v1.0可编辑可修改要的,所以这里也就保存了。以后还想的话,就用PuTTYgen把私钥Load出来,然后再保存也可以。用密钥登录服务器的流程上面杂七杂八的说了一堆创建密钥时的事情,大家会不会已经有些乱了呢我把这个过程再罗列一遍:1.如果没有公钥/密钥对,就用PuTTYgen创建一个,已经有了就可以忽略这一步。一个公钥/密钥对可以用在不同的服务器上,所以也不需要重复创建,关键要有足够强健的密码和安全的存放。2.象先前一样输入帐户名和口令登录到主机上。3.输入如下命令,来编辑authorized_keys文件mkdir-p$HOME/.ssh&&touch$HOME/.ssh/authorized_keys\\&&chmodgo-w$HOME$HOME/.ssh$HOME/.ssh/authorized_keys&&vim$HOME/.ssh/authorized_keys4.把67v1.0可编辑可修改这个文本框里的公钥粘贴到vim中去,需要说明几点:这个文本框里的内容是一行的,粘贴到vim中时,别忘了按字母o这个键,否则的话,粘贴进去后,开头的ssh-rsa会变成sh-rsa,为什么呢哈哈,想想吧。为什么不按字母键i呢这个在vim中不就是插入么原因是我很懒,按字母o,我可以节省一次按回车键。虽然按大写O也行,那我不是还得再按一下Shift键么?别忘了,在PuTTY中默认的粘贴可是按鼠标右键哦,然后按一下ESC键,然后输入:wq保存退出,等等,大家先别着急的输入:wq,既然输入冒号还得按下Shift键,那我们就干脆直接两下大写的字母Z,也就是ZZ。怎么样vim也一样保存退出了吧。这次又节省了一次按键和两次寻找字母的移动,把懒得优良传统再一次在实践中发扬光大。68v1.0可编辑可修改5.如果已经有了私钥,第4步里的那个公钥忘记保存了,就用PuTTYgen把这个私钥Load上去,然后重新复制一下公钥吧。6.在PuTTY的配置Connection->SSH->Auth这里面,指定上私钥,然后记得保存Session,以后就不需要重复这一步了。69v1.0可编辑可修改7.最好也指定上自动登录的用户名,还记得这里吗?70v1.0可编辑可修改8.开始登录吧,这次你会看到一个不同于以往的登录提示71v1.0可编辑可修改现在输入的口令可不是主机上这个账户的口令了,而是先前创建的这个密钥的口令。以后不管这个账户的口令是什么,即使再复杂,也和我们没关系了。只要这个账户的$HOME/.ssh/authorized_keys文件中,有我们的公钥,我们就随时用匹配的私钥都可以登录了。配合后面提到的Pagent,我们连输入密钥口令这一步也可以忽略过去。9.登录成功了,别忘了按Ctrl+d注销哦。72v1.0可编辑可修改以后这些步骤就不需要再重复了,只需要打开PuTTY后,双击一下保存的会话名称,输入密钥口令。Pagent加载密钥,每次开机后只需要输入一次密钥口令终于轮到Pagent出场了,双击一下,嗯,没反应再双击一下,咦出来个提示,说已经运行了。73v1.0可编辑可修改看看右下角吧,在这里呢双击一下Pagent的图标,出来这样一个界面。很简洁的,AddKey是添加私钥,RemoveKey是把选中的私钥从Pagent中卸载了。74v1.0可编辑可修改好,现在单击AddKey按钮添加私钥,我把这个演示用的私钥保存到C:\\了然后会出现输入密钥口令的对话框,输入正确的密钥后,单击OK这时,在Pagent的窗口中就能看到我们的私钥已经装载上去了。75v1.0可编辑可修改现在打开PuTTY,选择先前保存的Session,双击一下。只要自动登录用户名设置上,主机上改帐户的authorized_keys文件里也有匹配的公钥。哈哈,发现没有完全不需要口令,我们已经登录到系统了。在Pagent的图标上点右键,也可以快捷的选择已经保存的会话。76v1.0可编辑可修改建议大家把Pagent放到启动组里面,这样每次一开机,Pagent自动运行,然后我们只需要把私钥装载一下,然后我们就可以一直享受自动登录系统的乐趣了。再配合上以后会讲到的Plink、PSCP这些,我们可以实现很多工作的自动化进行。完全不需要每次输入用户名、口令、输入又长又多的命令,再做一些77v1.0可编辑可修改烦躁的文件备份,最后还得记得注销系统,难道不觉得麻烦么这一切烦恼很快就会远离我们了,继续往下看吧。用SSH来传输文件PuTTY提供了两个文件传输工具\uf0b7PSCP(PuTTYSecureCopyclient)\uf0b7PSFTP(PuTTYSFTPclient)PSCP通过SSH连接,在两台机器之间安全的传输文件,可以用于任何SSH(包括SSHv1、SSHv2)服务器。PSFTP则是SSH-2中新增的特性,使用的是新的SFTP协议,使用上与传统的FTP类似。事实上PSCP如果发现SFTP可用,PSCP就会使用SFTP协议来传输文件,否则还是SCP协议。PSFTP与PSCP相比,PSFTP的优点是可以与服务器进行交互,遍历服务器上的文件系统,在一个会话中上传或下载多个文件。而PSCP只能一次传输一个文件,传输完毕后立刻终止会话。78v1.0可编辑可修改PSCP的使用在控制台直接执行pscp可以看到帮助C:\\>pscpPuTTYSecureCopyclientReleaseUsage:pscp[options][user@]host:sourcetargetpscp[options]source[source...][user@]host:targetpscp[options]-ls[user@]host:filespecOptions:-Vprintversioninformationandexit-pgpfpprintPGPkeyfingerprintsandexit-ppreservefileattributes-qquiet,don\'tshowstatistics-rcopydirectoriesrecursively-vshowverbosemessages-loadsessnameLoadsettingsfromsavedsession-Pportconnecttospecifiedport-luserconnectwithspecifiedusername-pwpasswloginwithspecifiedpassword-1-2forceuseofparticularSSHprotocolversion-4-6forceuseofIPv4orIPv6-Cenablecompression-ikeyprivatekeyfileforauthentication-batchdisableallinteractiveprompts-unsafeallowserver-sidewildcards(DANGEROUS)79v1.0可编辑可修改-sftpforceuseofSFTPprotocol-scpforceuseofSCPprotocolC:\\>可以看出PSCP的使用是很简单的,把常用的几个选项说一下:\uf0b7-q安静模式,传输文件时什么也不显示,否则会显示出文件的传输进度,默认是关闭的\uf0b7-Pport指定服务器的SSH端口,注意这个是大写字母P,默认是-P22,如果主机的SSH端口就是22,就不用指定了\uf0b7-luser指定以哪个用户的身份登录主机,如果没有指定,则PSCP会在PuTTY保存的同名Session中获得默认的用户名称。用户名称也可以和主机名称写在一起,用@分割开,比如:username@server\uf0b7-pwpasswd指定登录时所用的口令为passwd\uf0b7-ikeyfile就是指定登录时所用的密钥文件\uf0b7最后面指定的主机名也可以是PuTTY中保存的Session名称。比如我们在PuTTY中保存了一个名为foobarserver的会话,而我们所在的80v1.0可编辑可修改网络又的确没有名为foobarserver的主机名称。而在这个foobarserver会话中保存的主机名称是demo-server,保存的自动登录的用户是taylor。那么用命令pscpc:\\foobarserver:backup/就把本地的c:\\复制到了主机demo-server上的用户taylor所在的主目录下的backup子目录中(这个路径可能是/home/taylor/backup所以PSCP大致用法的例子就是:pscp-P22-ic:\\path\\-Cusername@server:/remote/path/下面还是用一些实例来说明会比较简单一些:把本地的C:\\path\\复制到远程主机的/tmp目录下pscpc:\\path\\把本地的C:\\path\\复制到主机的/tmp目录下,但是以主机上的用户taylor的权限执行pscpc:\\path\\:/tmp81v1.0可编辑可修改或者是pscp-ltaylorc:\\path\\把本地的C:\\path\\传送到主机的/tmp目录下,但是主机的SSH端口是3122pscp-P3122c:\\path\\把本地的C:\\path\\复制到主机的用户taylor的主目录下pscpc:\\path\\:.把主机上的用户taylor主目录下的所有.tgz文件拷贝到本地的c:\\backup目录中,如果SSH版本是SSHv1,那这个命令就会出错。pscp:.tgzc:\\backup再来看看PSFTP在控制台执行命令psftp-h,可以得到psftp的帮助C:\\>psftp-hPuTTYSecureFileTransfer(SFTP)clientReleaseUsage:psftp[options][user@]hostOptions:82v1.0可编辑可修改-Vprintversioninformationandexit-pgpfpprintPGPkeyfingerprintsandexit-bfileusespecifiedbatchfile-bcoutputbatchfilecommands-bedon\'tstopbatchfileprocessingiferrors-vshowverbosemessages-loadsessnameLoadsettingsfromsavedsession-luserconnectwithspecifiedusername-Pportconnecttospecifiedport-pwpasswloginwithspecifiedpassword-1-2forceuseofparticularSSHprotocolversion-4-6forceuseofIPv4orIPv6-Cenablecompression-ikeyprivatekeyfileforauthentication-batchdisableallinteractivepromptsC:\\>用法与PSCP大同小异,虽然有个-load选项,其实这个没啥用,后面用主机名的时候,与PSCP一样直接用上会话名称就可以了。用PSFTP登录到服务器上以后,操作与FTP差不多,这里简单的说一下吧:\uf0b7open登录主机open[username@]

提供PuTTY远程登录使用介绍,putty怎么远程登录会员下载,编号:1700774093,格式为 docx,文件大小为94页,请使用软件:wps,office word 进行编辑,PPT模板中文字,图片,动画效果均可修改,PPT模板下载后图片无水印,更多精品PPT素材下载尽在某某PPT网。所有作品均是用户自行上传分享并拥有版权或使用权,仅供网友学习交流,未经上传用户书面授权,请勿作他用。若您的权利被侵害,请联系963098962@qq.com进行删除处理。

下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载 下载

下载